DDoS vs DoS | Hvad er forskellen, og hvordan kan man forhindre dem?

Ddos Vs Dos Hvad Er Forskellen Og Hvordan Kan Man Forhindre Dem

I denne verden, hvor folk stoler mere på internettet, sker der nogle ondsindede begivenheder i cyberverdenen. Kriminelle prøver alt, hvad de kan gøre for at udnytte folks privatliv og stjæle data, såsom DDoS og DoS-angreb. I dag er denne artikel om DDoS vs DoS på MiniTool hjemmeside vil introducere deres forskelle.

Med flere slags cyberangreb skal folk vide mere om dem, så specifikke metoder kan designes til målangreb. Derfor, for at forhindre disse to magtfulde fjender - DDoS-angreb og DoS-angreb, skal du finde ud af, hvad de er.

Hvad er DDoS-angreb?

DDoS Attack (Distributed Denial-of-Service Attack) er en cyberkriminalitet, hvor angriberen oversvømmer en server med internettrafik for at forhindre brugere i at få adgang til forbundne onlinetjenester og websteder. Faktisk minder det meget om DoS-angreb, så mange mennesker vil tage fejl af disse to angreb.

Hvis du vil vide flere detaljer om DDoS-angreb, kan du henvise til denne artikel: Hvad er DDoS Attack? Sådan forhindrer du DDoS-angreb .

Hvad er DoS-angreb?

Et denial of service (DoS)-angreb er en type netværksangreb, hvor en angriber forsøger at gøre en maskine eller netværksressource utilgængelig for sin målbruger ved midlertidigt eller på ubestemt tid at afbryde tjenesten for værter, der er tilsluttet netværket.

Typer af DoS-angreb og DDoS-angreb

Selvom de har samme formål med at angribe computere, kan du stadig klassificere dem efter deres forskellige angrebsmetoder. Dette er en stor forskel mellem DoS-angreb og DDoS-angreb. Der er tre typer af henholdsvis DoS-angreb og DoS-angreb.

Tre typer af DoS-angreb

Dråbeangreb

Teardrop-angrebet udnytter informationen i pakkens header i TCP/IP-stakken-implementering, der har tillid til IP-fragmentet.

Et IP-segment indeholder information, der angiver, hvilket segment af den originale pakke segmentet indeholder, og nogle TCP/IP-stakke, såsom NT før Service Pack4, vil gå ned ved modtagelse af et forfalsket segment med overlappende forskydninger.

Når en IP-pakke transmitteres over et netværk, kan pakken opdeles i mindre stykker. En angriber kan implementere et Teardrop-angreb ved at sende to (eller flere) pakker.

Oversvømmelsesangreb

SYN-oversvømmelsesangreb udnytter TCP's tre-vejs håndtryksmekanisme. Angriberen sender en anmodning til den angrebne ende ved at bruge en forfalsket IP-adresse, og svarpakken sendt af den angrebne ende når aldrig destinationen. I dette tilfælde bruger den angrebne ende ressourcer, mens den venter på, at forbindelsen lukkes.

Hvis der er tusindvis af sådanne forbindelser, vil værtens ressourcer være opbrugt, og dermed opnå målet med angrebet.

IP Fragmenteringsangreb

IP-fragmenteringsangreb refererer til en slags sårbarhed ved reorganisering af computerprogrammer. Det kan sende de ændrede netværkspakker, men det modtagende netværk kan ikke omorganiseres. På grund af et stort antal usamlede pakker hænger netværket fast og bruger alle sine ressourcer.

Tre typer DDoS-angreb

Volumetriske angreb

Volumetriske angreb udføres ved at bombardere en server med så meget trafik, at dens båndbredde bliver fuldstændig opbrugt.

I et sådant angreb sender en ondsindet aktør anmodninger til en DNS-server ved hjælp af målets forfalskede IP-adresse. DNS-serveren sender derefter sit svar til målserveren. Når det er gjort i stor skala, kan syndfloden af DNS-svar skabe kaos på målserveren.

Protokolangreb

Protokol DDoS-angreb er afhængige af svagheder i internetkommunikationsprotokoller. Fordi mange af disse protokoller er i global brug, er det kompliceret at ændre, hvordan de fungerer, og det er meget langsomt at udrulle.

For eksempel er Border Gateway Protocol (BGP) kapring et godt eksempel på en protokol, der kan blive grundlaget for et DDoS-angreb.

Webapplikationsbaserede angreb

Et applikationsangreb består i, at cyberkriminelle får adgang til uautoriserede områder. Angribere starter oftest med et kig på applikationslaget, på jagt efter applikationssårbarheder skrevet i kode.

DDoS vs DoS-angreb

For at sammenligne DDoS-angreb med DoS-angreb vil denne artikel tydeliggøre forskellene i deres vigtige funktioner.

Internetforbindelse

Den vigtigste forskel mellem DoS- og DDoS-angreb er, at DDoS bruger flere internetforbindelser til at sætte ofrets computernetværk offline, mens DoS bruger en enkelt forbindelse.

Angrebshastighed

DDoS er et hurtigere angreb sammenlignet med et DoS-angreb. Fordi DDoS-angreb kommer fra flere steder, kan de implementeres meget hurtigere end DoS-angreb med en enkelt placering. Den øgede hastighed af angrebet gør det sværere at opdage, hvilket betyder øget skade eller endda katastrofale resultater.

Nem detektion

DoS-angreb er nemmere at spore sammenlignet med DDoS-angreb. Hastighedssammenligningsresultatet har fortalt os, at DDoS-angreb udfører hurtigere end DoS, hvilket kan gøre angrebet svært at opdage.

Desuden, da en DoS kommer fra et enkelt sted, er det lettere at opdage dets oprindelse og afbryde forbindelsen.

Trafikmængde

DDoS-angreb gør det muligt for angriberen at sende enorme mængder trafik til ofrets netværk. Et DDoS-angreb beskæftiger flere fjernmaskiner (zombier eller bots), hvilket betyder, at det kan sende meget større mængder trafik fra forskellige lokationer samtidigt, og overbelaste en server hurtigt på en måde, der undgår registrering.

Udførelsesmåde

I DDoS-angreb indlæses offer-pc'en fra pakken med data sendt fra flere lokationer; i DoS-angreb indlæses offer-pc'en fra pakken af data sendt fra et enkelt sted.

DDoS-angreb koordinerer flere værter inficeret med malware (bots) for at skabe et botnet, der administreres af en kommando- og kontrolserver (C&C). I modsætning hertil bruger DoS-angreb typisk scripts eller værktøjer til at udføre angreb fra en enkelt maskine.

Hvilken er mere farlig?

Ifølge ovenstående sammenligning mellem DDoS-angreb og DoS-angreb, er det tydeligt at se, at DDoS-angreb overstiger i mange aspekter, hvilket gør, at DDoS-angreb er blevet et hårdere problem indtil nu.

DDoS- og DoS-angreb er begge farlige, og enhver af dem kan føre til et alvorligt nedlukningsproblem. Men DDoS-angreb er farligere end DoS-angreb, fordi førstnævnte lanceres fra distribuerede systemer, mens sidstnævnte udføres fra et enkelt system.

Hvis du vil vide, hvordan du identificerer, om du gennemgår DDoS-angreb eller DoS-angreb. Der er nogle signaler, du kan finde ud af.

- En uset langsom netværksydelse.

- Et lammelsesangreb fra en af de digitale ejendomme.

- Et ukendt tab af netværksforbindelse til maskiner på samme netværk.

- Eventuelle pludselige nedetid eller ydeevneproblemer.

Hvorfor opstår DoS- og DDoS-angreb?

Søgen efter fordele

De fleste cyberkriminelle aktiviteter stammer fra søgen efter fordele. På internettet er der en særlig skat, som har en stor appel til kriminelle – virtuelle aktiver. Med flere angreb vil nogle e-handelswebsteder gå ned, og hvad der er mere alvorligt er de økonomiske tab.

Derudover betragtes folks privatliv også som et rentabelt aktiv. Det kan sælges til virksomheder i nød, såsom indkøbsplatforme eller andre servicevirksomheder.

Ideologiske overbevisninger

For disse hackere er det, de ønsker, ikke at gavne, men at demonstrere deres politiske støtte eller dissens. De vil målrette politikere, politiske grupper eller andre regerings- og ikke-statslige organisationer, fordi deres ideologiske overbevisninger er anderledes for at lukke et websted ned.

Cyberkrigsførelse

Når nogle mennesker hævder deres politiske uenighed på en så aggressiv måde, vil folk med forskellig politisk støtte kæmpe tilbage på samme måde, hvilket derfor udløser cyberkrigsførelse. Normalt forsøges forskellige DDoS-angrebstyper af militante og terrorister til politiske eller militære formål.

Ondsindede konkurrenter

Af hensyn til personlig interesse vil nogle konkurrenter tage ondsindede handlinger for at angribe deres rivaler, og DDoS-angreb er almindeligt anvendt i kommercielle krige.

DDoS-angreb kan gøre en virksomheds netværk nede, hvor rivalerne kan stjæle deres kunder.

Hvordan forhindrer man DDoS- og DoS-angreb?

Nu hvor du har lært om DoS vs DDoS-angreb, kan du undre dig over, om der er nogen tilgængelige metoder, der bruges til forsigtighed. For at forhindre DDoS-angreb og DoS-angreb kan du gøre som følger.

- Skab flerlags DDoS-beskyttelse.

- Anvend webapplikations firewalls.

- Kend symptomerne på angrebet.

- Øv løbende overvågning af netværkstrafikken.

- Begræns netværksudsendelser.

- Har en serverredundans.

Bortset fra det er det værd at understrege vigtigheden af backup. Uanset DDoS-angreb eller DoS-angreb, kan de føre til langsom internetydelse, nedlukning af hjemmesiden, systemnedbrud osv. Kun hvis du har forberedt en systemsikkerhedskopi på andre eksterne diske, kan systemgendannelsen udføres snart.

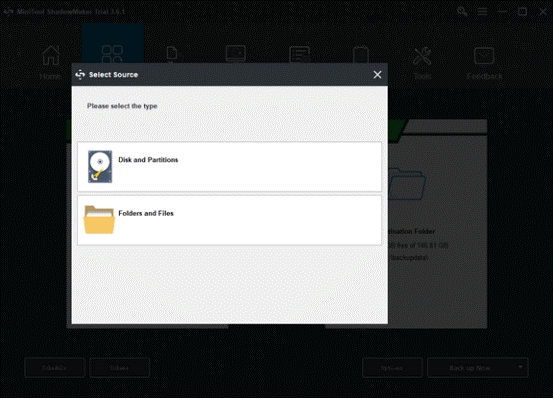

På denne måde MniTool ShadowMaker kan opfylde dine krav, og andre tilgængelige funktioner er indstillet til at forbedre din backupoplevelse. Du kan lave en planlagt backup (daglig, ugentlig, månedlig, ved begivenhed) og backup-skema ( fuld backup, inkrementel backup, differentiel backup ) for din bekvemmelighed.

Gå til download og installer dette program, og du kan nyde en prøveversion i 30 dage gratis.

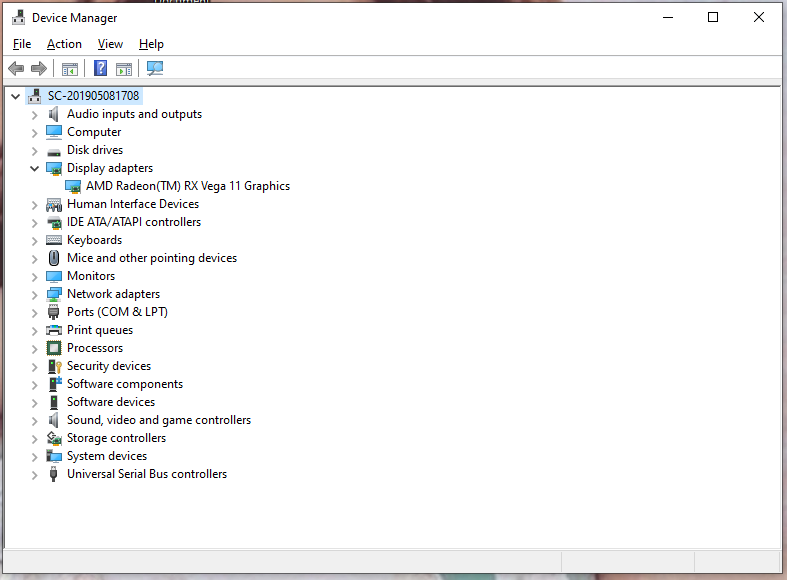

Trin 1: Åbn MiniTool ShadowMaker og klik Fortsæt retssag for at komme ind i programmet.

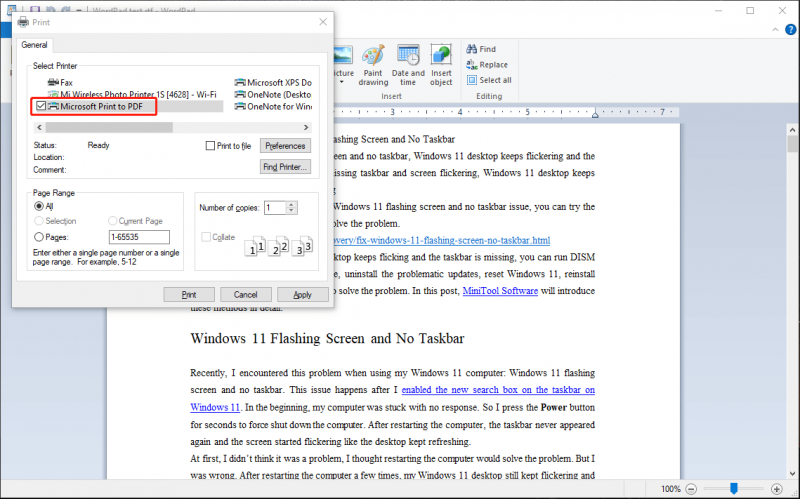

Trin 2: Gå til Backup fanen og System er valgt som kilde. Hvis du ønsker at skifte til andre sikkerhedskopieringsmål – disken, partitionen, mappen og filen – eller andre sikkerhedskopieringsdestinationer – Administratorkontomappe , Biblioteker , Computer , og Delt , kan du klikke på Kilde eller Bestemmelsessted og vælg dem igen.

Trin 3: For at afslutte sikkerhedskopieringen skal du klikke på Backup nu mulighed for at starte processen med det samme eller Sikkerhedskopier senere mulighed for at forsinke sikkerhedskopieringen. Den forsinkede backup-opgave er på Styre side.

Bundlinie:

Alle cyberangreb kan gøre dit datatab eller indtrængen i privatlivet muligt, hvilket er svært at forhindre. Men for at undgå, at der sker en mere alvorlig situation, kan du lave en backup-plan for alle dine vigtige data. Denne artikel om DDoS vs DoS har introduceret to almindelige angreb. Håber dit problem kan løses.

Hvis du er stødt på problemer, når du bruger MiniTool ShadowMaker, kan du efterlade en besked i den følgende kommentarzone, og vi vil svare så hurtigt som muligt. Hvis du har brug for hjælp, når du bruger MiniTool-software, kan du kontakte os via [e-mail-beskyttet] .

Ofte stillede spørgsmål om DDoS vs. DoS

Kan du DDoS med én computer?På grund af dens lille skala og grundlæggende karakter fungerer ping-of-death-angreb normalt bedst mod mindre mål. For eksempel kan angriberen målrette mod en enkelt computer eller en trådløs router. Men for at dette skal lykkes, skal den ondsindede hacker først finde ud af enhedens IP-adresse.

Hvor meget koster DDoS-angreb?I tabte indtægter og data kan omkostningerne ved et DDoS-angreb på din teknologivirksomhed eller din kundes virksomhed hurtigt eskalere. Den gennemsnitlige lille til mellemstore virksomhed bruger 0.000 pr. angreb.

Hvad er to eksempler på DoS-angreb?Der er to generelle metoder til DoS-angreb: oversvømmelsestjenester eller nedbrudstjenester. Oversvømmelsesangreb opstår, når systemet modtager for meget trafik til, at serveren kan buffere, hvilket får dem til at bremse og til sidst stoppe. Populære oversvømmelsesangreb inkluderer bufferoverløbsangreb – det mest almindelige DoS-angreb.

Hvor længe varer DDoS-angreb?Denne type sporadiske angreb kan variere i længde, fra kortvarige handlinger, der varer i et par minutter, til længere strejker, der overstiger en time. Ifølge DDoS Threat Landscape Report 2021 fra det svenske teleselskab Telia Carrier varer dokumenterede angreb i gennemsnit 10 minutter.

![Print Spooler Service kører ikke? Her er 3 metoder [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/85/print-spooler-service-not-running.jpg)

![Top 8 steder at se Telugu-film online [Gratis]](https://gov-civil-setubal.pt/img/movie-maker-tips/11/top-8-sites-watch-telugu-movies-online.png)

![Hvad er de bedste filhostingtjenester for dig i 2021 [MiniTool-tip]](https://gov-civil-setubal.pt/img/data-recovery-tips/35/what-are-best-file-hosting-services.png)

![5 måder at rette Windows Store-fejl 0x80073D05 Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/87/5-ways-fix-windows-store-error-0x80073d05-windows-10.png)

![Er 1 TB SSD nok til spil? Få svaret nu! [MiniTool-tip]](https://gov-civil-setubal.pt/img/backup-tips/61/is-1tb-ssd-enough-gaming.png)

![6 tips til løsning Kan ikke afinstallere program Windows 10-udgave [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/18/6-tips-fix-unable-uninstall-program-windows-10-issue.jpg)

![Microsoft Word 2019 gratis download til Windows 10 64-bit/32-bit [MiniTool-tip]](https://gov-civil-setubal.pt/img/news/3A/microsoft-word-2019-free-download-for-windows-10-64-bit/32-bit-minitool-tips-1.png)