Løst! Hvad er et cyberangreb? Hvordan forebygger man cyberangreb?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Hvad er et cyberangreb? For at besvare dette spørgsmål vil dette indlæg vise dig forskellige typer cyberangreb for at illustrere deres funktioner og hjælpe dig med at identificere dem. Desuden, i dette indlæg om MiniTool hjemmeside , vil vi give nogle tilgængelige metoder til at forhindre cyberangreb.Hvad er et cyberangreb?

Hvad er et cyberangreb? Cyberangreb er en generel beskrivelse af en række cyberaktiviteter, der tyer til forskellige værktøjer og teknikker til at stjæle, afsløre, ændre eller ødelægge data. Som tiden går, kan hackere naturligvis udføre former for ondsindede handlinger på internettet til gavnlige hensigter og hærværk.

Hackere har udforsket forskellige metoder til at infiltrere ofrets systemer. Nogle gange kan det udvikles til et vilkårligt angreb på målet, og ingen ved, hvem der bliver det næste offer.

Der er tre hovedmotiver, der udløser de cyberkriminelle:

Disse angribere har en tendens til at søge penge via tyveri eller afpresning. De kan stjæle dine data til forretningsudveksling, hacke sig ind på en bankkonto for at stjæle penge direkte eller afpresse ofre.

Disse hackere har normalt specifikke mål for at starte angrebet, såsom deres modstandere. Et personligt nag plejer at være en væsentlig årsag til denne aktivitet. Virksomhedsspionage kan stjæle intellektuel ejendom for at opnå en uretfærdig fordel i forhold til konkurrenterne. Nogle hackere vil udnytte et systems sårbarheder til at advare andre om dem.

Disse hackere er for det meste mere dygtige fagfolk. De kan trænes og derefter involveres i cyberkrigsførelse, cyberterrorisme eller hacktivisme. De angribende mål fokuserer på deres fjenders regeringsorganer eller kritisk infrastruktur.

Mere eller mindre kan folk støde på nogle cyberangreb uforvarende. Så hvad er de almindelige typer af cyberangreb? For at hjælpe dig med bedre at skelne mellem forskellige typer, vil den næste del illustrere dem én efter én.

Almindelige typer af cyberangreb

Cyberangreb har været stigende, med digitaliseringen af erhvervslivet, der er blevet mere og mere populær i de senere år. Der er snesevis af typer af cyberangreb, og vi vil liste nogle almindelige typer, der generer folk meget.

Malwareangreb

Malware fremstår ofte som ondsindet software til at udføre en række uteoretiserede handlinger på ofrets system. Proceduren er designet til at forårsage skade på en computer, server, klient eller computernetværk og infrastruktur.

Det er svært at bemærke disse bevægelser, og i henhold til deres hensigter og infiltrerende metoder kan de kategoriseres i nogle forskellige typer, herunder vira, orme, trojanske heste, adware, spyware, ransomware osv.

Disse anførte eksempler er de mest almindelige problemer, folk kan støde på. I årenes løb med højhastighedsudviklingen af elektronisk kommunikation er det blevet en angrebskanal af ny slags, såsom e-mail, tekst, sårbare netværkstjenester eller kompromitterede websteder.

Hvis du vil vide, hvordan du identificerer tegn på malware på computere, vil dette indlæg være nyttigt: Hvad er et muligt tegn på malware på computeren? 6+ Symptomer .

Phishing-angreb

Phishing-angreb betyder ofte, at dine følsomme data, især dine brugernavne, adgangskoder, kreditkortnumre, bankkontooplysninger osv., bliver udsat for hackere. De kan bruge og sælge disse oplysninger til fordele. De fleste mennesker bliver nemt fanget i denne faldgrube på grund af ukendte e-mails, links eller websteder.

Spear-phishing-angreb

Phishing er en generel betegnelse for cyberangreb udført via e-mail, SMS eller telefonopkald for at snyde masser af mennesker, mens hvis dette angreb har et specifikt offermål, kalder vi det spear phishing. Disse angrebskanaler er modificeret til specifikt at henvende sig til det pågældende offer, hvilket kræver mere omtanke og tid at opnå end phishing.

Whale-phishing-angreb

Whale-phishing-angreb er et meget målrettet phishing-angreb. I lighed med spear-phishing-angrebet sker det, når en angriber bruger spear-phishing-metoder til at gå efter et stort, højt profileret mål, såsom ledende medarbejdere.

De kan udgive sig selv som betroede enheder, så ofre kan dele meget følsomme oplysninger med en svigagtig konto.

Distribuerede Denial-of-Service-angreb (DDoS)

DDoS-angrebet er et cyberangreb, der er designet til at påvirke eller overvælde tilgængeligheden af et målsystem ved at generere et stort antal pakker eller anmodninger. På samme måde kan et lammelsesangreb (DoS) gøre det samme for at lukke en maskine eller netværk ned, hvilket gør den utilgængelig for dens tilsigtede brugere.

Disse to angreb har noget forskelligt, og hvis du vil lære om det, kan du læse dette indlæg: DDoS vs DoS | Hvad er forskellen, og hvordan man forhindrer dem .

Cross-Site Scripting (XSS) angreb

Under denne proces injicerer en angriber et ondsindet eksekverbart script i koden for et betroet program eller websted, sender derefter et ondsindet link til brugeren og narre brugeren til at klikke på linket for at starte et XSS-angreb.

Så vil den transformerede applikation eller hjemmeside starte det ondsindede link på grund af mangel på korrekt datasanering, og så kan angribere stjæle brugerens aktive sessionscookie.

Man-in-the-Middle (MITM) angreb

Som navnet antyder, betyder et man-in-the-middle-angreb, at angriberen er midt i en samtale mellem en bruger og en applikation for at aflytte de personlige oplysninger. Normalt vil hackerne sætte deres mål til brugerne af finansielle applikationer, e-handelssider osv.

Botnets

Til forskel fra andre angreb er botnets computere, der er blevet inficeret med malware og er under kontrol af angribere. Disse botnet-computere kan styres til at udføre en række ulovlige handlinger, såsom at stjæle data, sende spam og DDoS-angreb.

Barrieren for at skabe et botnet er også lav nok til at gøre det til en lukrativ forretning for nogle softwareudviklere. Det er derfor, det er blevet et af de mest almindelige angreb.

Ransomware

Ransomware er malware, der kan infiltrere dit system og kryptere dine filer for at stoppe brugernes adgang til filer på deres computere. Så vil hackere kræve en løsesum for dekrypteringsnøglen. Alternativt vil noget løsesum låse systemet uden at beskadige nogen filer, indtil en løsesum er betalt.

SQL-injektionsangreb

Dette angreb kan søge efter websikkerhedssårbarheden og bruge kodeinjektionsteknikken til at forstyrre de forespørgsler, som en applikation foretager til sin database. Denne form for angreb fokuserer på at angribe websteder, men kan også bruges til at angribe enhver type SQL-database.

Nul-dages udnyttelse

Zero-day exploit er et bredt begreb til at beskrive de angrebsaktiviteter, hvor hackere kan drage fordel af disse sikkerhedssårbarheder til at udføre et system/web/softwareangreb. Zero-day betyder, at ofrene eller softwareleverandøren ikke har tid til at reagere og rette denne fejl.

URL-fortolkning

Denne form for angreb kan også kaldes URL-forgiftning. Hackere manipulerer og ændrer ofte URL'en ved at ændre betydningen, mens syntaksen holdes intakt. På denne måde kan angribere få adgang til og undersøge en webserver og hente mere information. Denne form for angreb er ekstremt populær på CGI-baserede websteder.

DNS-spoofing

Domain Name Server (DNS) spoofing kan narre folk til et svigagtigt, ondsindet websted ved at manipulere DNS-poster. Nogle gange kan du opleve, at dit målrettede websted vil blive omdirigeret til en ny side, der ser ud præcis som det sted, du vil hen.

Det kan dog være en faldgrube sat af hackere for at få dig til at logge ind på din ægte konto og afsløre mere følsomme oplysninger. De kan gribe muligheden for at installere vira eller orme på dit system, hvilket forårsager nogle uventede resultater.

Brute Force angreb

Brute force angreb betyder, at en person, det kan være en fremmed, hacker eller fjendtlig, forsøger at få adgang til ofrets computer ved at prøve alle de adgangskoder, som de tror, offeret kan indstille til computeren.

Normalt, før de gør det, vil hackere spore eventuelle spor på dine sociale medier og onlineoplysninger for at udlede din adgangskode. Så udsæt ikke dine personlige oplysninger for offentligheden.

trojanske heste

Trojansk hest forklæder sig ofte som legitim og harmløs software, men når først virussen bliver aktiveret, kan den trojanske virus få cyberkriminelle til at spionere på dig, stjæle dine data og få adgang til dit system. Hvis du vil vide mere om det, kan du læse dette indlæg: Hvad er en trojansk virus? Sådan udføres trojanske virusfjernelse .

Hvordan forebygger man cyberangreb?

Efter at have kendskab til disse almindelige eksempler på cyberangreb, kan du undre dig over, hvordan du kan forhindre cyberangreb effektivt. Der er nogle nyttige tips, du kan overveje.

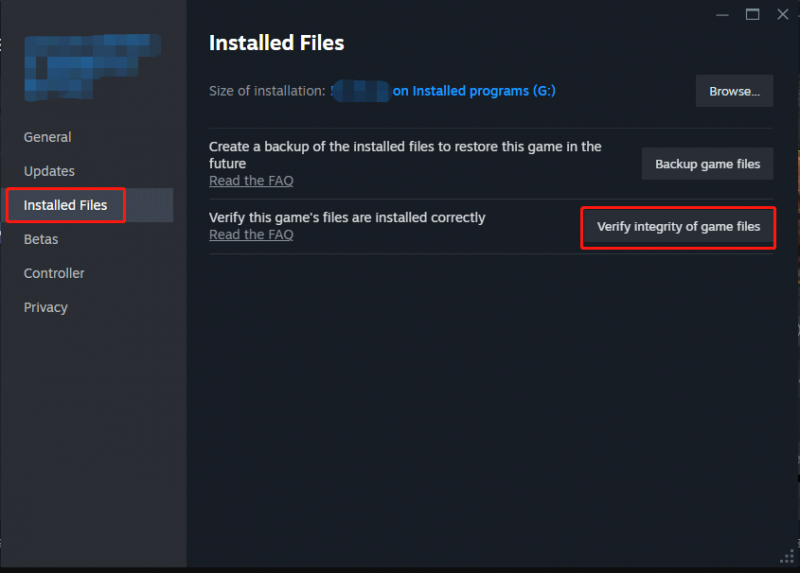

Tip 1: Hold din Windows og din software opdateret

Det er nødvendigt at holde din software og dit system opdateret. Udstedte opdateringer kan ikke kun give avancerede og helt nye funktioner, men også rette nogle system- eller softwarefejl og sikkerhedsproblemer, der er opdaget i tidligere tests. Hvis du lader opdateringen ligge til side, kan hackere finde disse svagheder og gribe chancen for at infiltrere dit system.

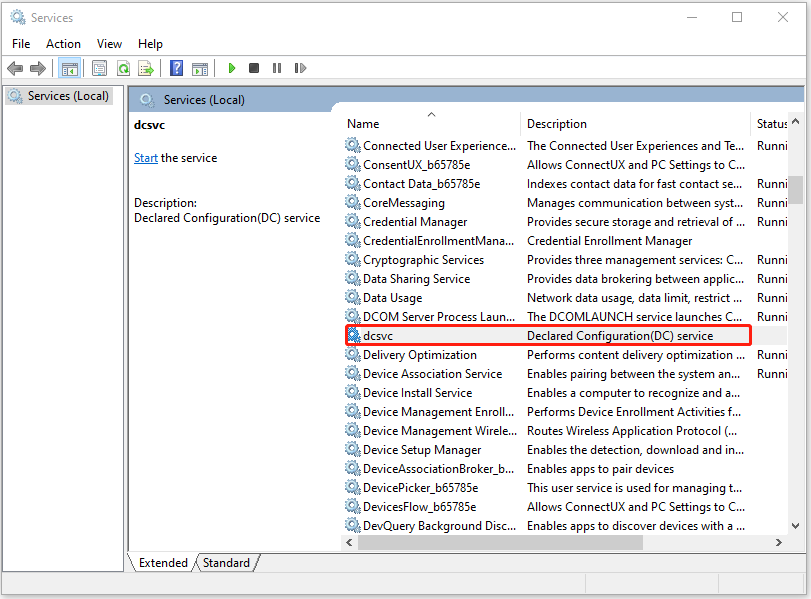

Tip 2: Installer en firewall

Windows har sin indbyggede firewall og antivirus, og du må hellere beholde den rigtige beskyttelse på hele tiden. Funktionerne kan bedre beskytte din computer mod cyberangreb. Men er det nok til at beskytte dig mod alle angreb udefra? Du kan læse dette indlæg for mere information: Er Windows Defender nok? Flere løsninger til at beskytte pc'en .

Udover det kan du vælge at installere andet pålidelig tredjeparts antivirus eller firewall for at styrke beskyttelsesskjoldet.

Tip 3: Brug Multi-Factor Authentication

Hvad er en multifaktorgodkendelse (MFA)? Det er en kernekomponent i en stærk identitets- og adgangsstyringspolitik. Under denne login-proces kræver denne MFA, at brugerne indtaster flere oplysninger end blot en adgangskode, som kan beskytte personlige data mod at blive tilgået af en uautoriseret tredjepart.

Tip 4: Sikkerhedskopier data regelmæssigt

Det er et af de vigtigste trin for at beskytte dine vigtige data - udfør en regelmæssig sikkerhedskopiering. I tilfælde af cyberangreb har du brug for din sikkerhedskopiering af data for at undgå alvorlig nedetid, tab af data og alvorlige økonomiske tab.

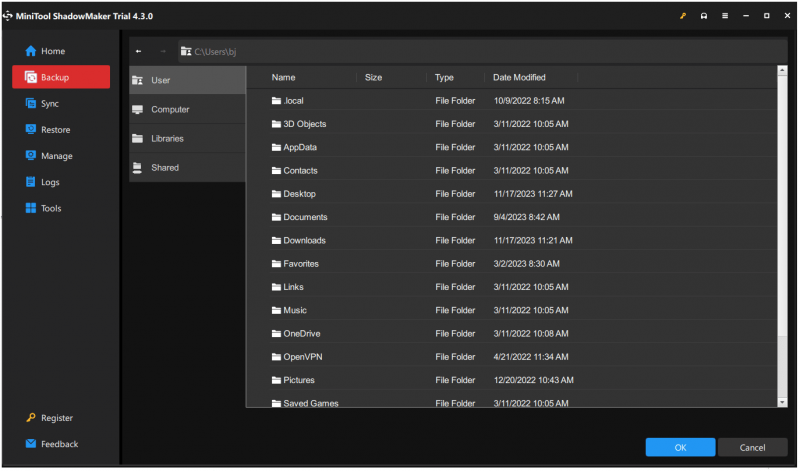

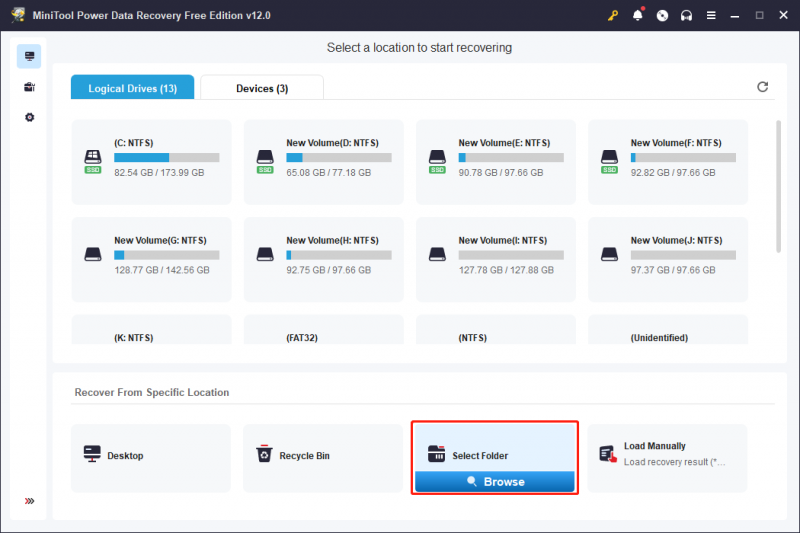

Nogle mennesker vil glemme at afslutte denne opgave og synes, den er byrdefuld. Bare rolig. Du kan stole på denne professionelle backup software – MiniTool ShadowMaker – til sikkerhedskopiere filer , mapper, partitioner, diske og dit system.

Desuden er det værd at prøve sikkerhedskopieringsskemaet og tidsplanindstillingerne for at konfigurere en automatisk backup . Du kan indstille din automatiske backup til at starte dagligt, ugentligt, månedligt eller ved begivenhed og prøve en trinvis eller differentiel backup for at spare dine ressourcer.

Download og installer dette program på din pc, og prøv dette gratis i 30 dage.

MiniTool ShadowMaker prøveversion Klik for at downloade 100 % Rent og sikkert

Trin 1: Start programmet og klik Fortsæt prøvelse at fortsætte.

Trin 2: I Backup fanen, skal du klikke på KILDE sektionen for at vælge, hvad du vil sikkerhedskopiere, og gå derefter til BESTEMMELSESSTED sektion for at vælge, hvor sikkerhedskopien skal gemmes, herunder Bruger, computer, biblioteker og delt .

Trin 3: Derefter klikker du på Muligheder funktion for at konfigurere sikkerhedskopieringsindstillingerne, og klik på Backup nu for at starte den umiddelbart efter at alt er indstillet.

Tip 5: Skift regelmæssigt og opret stærke adgangskoder

Du må hellere ændre din adgangskode regelmæssigt og bruge en stærkere adgangskode, såsom nogle specielle symboler og forskellige tal plus ordkombinationer. Brug ikke nogle tal, der er relateret til dine personlige oplysninger, såsom fødselsdag eller telefonnummer, hvilket er nemt at udlede.

Tip 6: Brug sikker Wi-Fi

Nogle mennesker er vant til at oprette forbindelse til noget ukendt Wi-Fi offentligt, når de arbejder på en café. Det er slet ikke sikkert. Enhver enhed kan blive inficeret ved at oprette forbindelse til et netværk, og denne offentlige Wi-Fi kan nemt hackes ubevidst. Du skal være forsigtig.

Bundlinie:

Hvad er et cyberangreb? Efter at have læst dette indlæg, har du muligvis et samlet billede af cyberangreb. Denne fulde guide er nyttig til at hjælpe dig med at skelne mellem forskellige typer cyberangreb og finde den rigtige måde at forhindre dem på.

Stillet over for de stigende cybersikkerhedsproblemer er den første og vigtigste ting, du bør gøre, at udarbejde en backup-plan for dine vigtige data. MiniTool ShdowMaker er, hvad vi anbefaler. Hvis du har problemer med dette værktøj, kan du kontakte os via [e-mail-beskyttet] .

![[Anmeldelse] Hvad er ILOVEYOU-virussen og tips til at undgå virus](https://gov-civil-setubal.pt/img/backup-tips/69/what-is-iloveyou-virus-tips-avoid-virus.png)

![Sådan rettes hukommelsesfejl 13-71 i Call of Duty Warzone/Warfare? [MiniTool-tip]](https://gov-civil-setubal.pt/img/news/0B/how-to-fix-memory-error-13-71-in-call-of-duty-warzone/warfare-minitool-tips-1.png)

![Windows 10 bruger ikke alt RAM? Prøv 3 løsninger til at løse det! [MiniTool Nyheder]](https://gov-civil-setubal.pt/img/minitool-news-center/21/windows-10-not-using-all-ram.png)

![Top 4-løsninger til udgivelse mislykkedes at oprette forbindelse til en Windows-tjeneste [MiniTool-tip]](https://gov-civil-setubal.pt/img/backup-tips/77/top-4-solutions-issue-failed-connect-windows-service.jpg)

![Sådan løses 'Malwarebytes-webbeskyttelse tændes ikke' -fejl [MiniTool-tip]](https://gov-civil-setubal.pt/img/backup-tips/85/how-fix-malwarebytes-web-protection-won-t-turn-error.jpg)

![[6 måder] Hvordan løses Roku Remote-problemet med blinkende grønt lys?](https://gov-civil-setubal.pt/img/news/68/how-fix-roku-remote-flashing-green-light-issue.jpg)

![Rettelser til 'Windows har registreret, at lydforbedringer' -fejl [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/50/fixes-windows-has-detected-that-audio-enhancements-error.png)

![2021 5 bedste gratis annonceblokkere til Edge - Bloker annoncer i Edge [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/77/2021-5-best-free-ad-blockers.png)